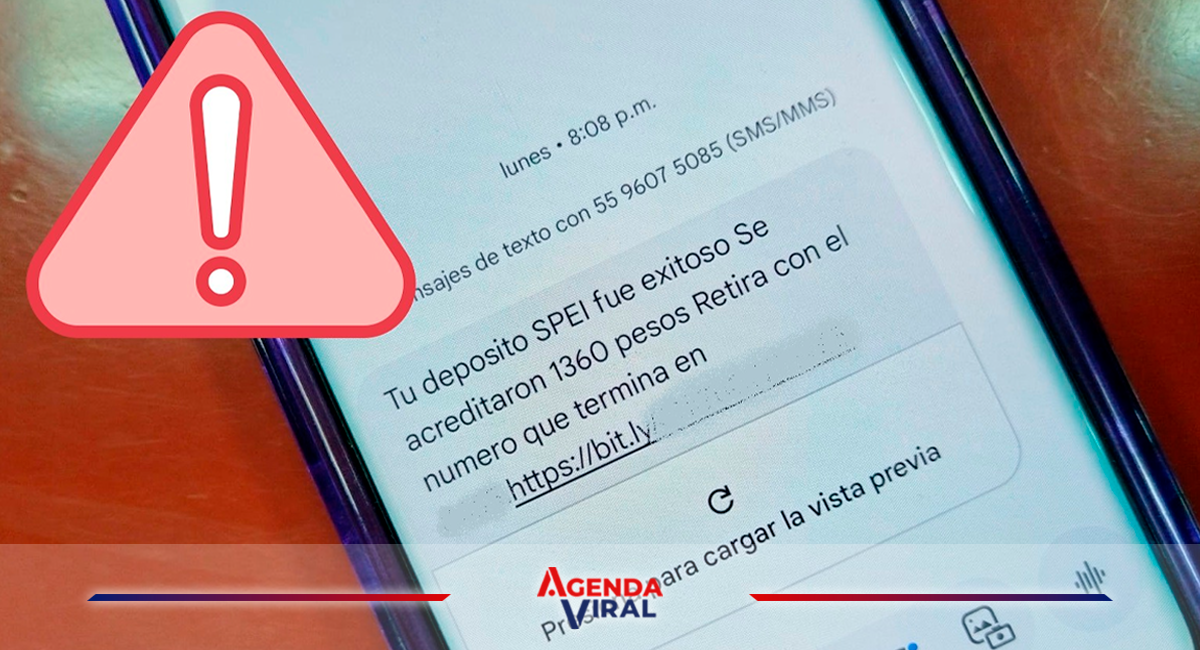

CDMX — Autoridades financieras advirtieron sobre una nueva modalidad de fraude electrónico que circula mediante mensajes de texto (SMS) falsos, los cuales simulan notificaciones de depósitos o transferencias SPEI exitosas. Este tipo de engaño pertenece al género del “smishing”, una técnica que utiliza mensajes fraudulentos para robar información personal o bancaria.

De acuerdo con la Comisión Nacional para la Protección y Defensa de los Usuarios de Servicios Financieros (CONDUSEF), el modus operandi consiste en que la víctima recibe un mensaje informando sobre un supuesto depósito, acompañado de un enlace para “verificar” o “retirar” el dinero. Al ingresar al vínculo, la persona es dirigida a un sitio falso que imita la apariencia de una página oficial, donde se le solicitan datos confidenciales, los cuales son sustraídos por los delincuentes.

La CONDUSEF señaló que la transferencia nunca existe, y que los defraudadores se aprovechan de la urgencia y confusión que genera el mensaje para obtener contraseñas, NIP, tokens o información de tarjetas.

Recomendaciones para usuarios:

- No confíes en mensajes que aseguren un depósito inesperado o te pidan verificar movimientos mediante un enlace.

- Evita abrir links sospechosos; consulta directamente en la app o sitio oficial de tu banco.

- Nunca compartas contraseñas, NIP, tokens o datos bancarios por SMS o sitios no oficiales.

- Si tienes dudas, contacta a tu banco por un número verificado o acude a una sucursal.

- En caso de haber ingresado tus datos, bloquea de inmediato tus cuentas y presenta una denuncia ante las autoridades correspondientes.

La dependencia reiteró que los bancos nunca solicitan información personal por mensajes de texto, por lo que pidió a la ciudadanía mantenerse alerta y reportar cualquier intento de fraude.